渗透测试:褪去光鲜外衣后的真实图景与职业思考

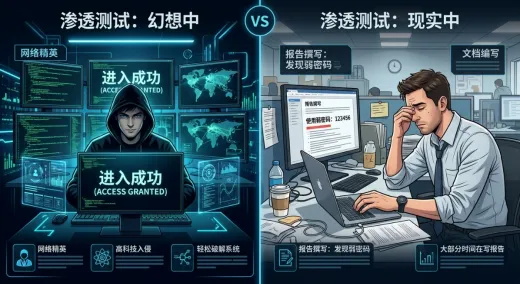

在大众想象中,渗透测试从业者如同影视剧中的顶尖黑客,只需轻敲代码,便可突破高科技企业的服务器防线,实现对目标系统的全面掌控。然而现实却是,不少新手渗透测试人员耗费数日时间,在文档中反复阐释“123456”这类弱口令为何无法为系统提供有效安全防护。这一极具反差的场景,精准戳破了行业宣传营造的虚幻泡沫,还原了渗透测试岗位最真实的日常。

渗透测试的核心逻辑,是通过模拟恶意攻击行为,对客户的信息基础设施开展系统性安全评估。但这项工作绝非简单粗暴的“即刻破网”,其完整流程始于商务与合同层面的磋商。从业者需花费数天与客户明确测试边界,划定可测试与不可触碰的系统范围、确定合规测试时间窗口,以及梳理需临时暂停的服务事项。在此之后,才依次开展网络架构侦察、漏洞挖掘、漏洞利用与策略动态调整等工作。而在整个项目周期中,超过八成的精力,最终都倾注于测试报告的编撰工作。

一份专业且优质的渗透测试报告,篇幅通常可达数十页乃至上百页。报告需完整涵盖漏洞详情、CVSS风险等级评分、漏洞复现流程、安全影响分析以及针对性的修复加固建议。自动化工具生成的报告仅能作为辅助参考,因其仅能识别已知漏洞特征,无法替代人工研判与适配企业实际场景的专业解读。行业实践表明,大众眼中“酷炫”的漏洞利用环节,仅占项目总耗时的10%至15%,剩余工作均为前期筹备、日常技术运维与文档撰写。

多数渗透测试项目的周期为一至三周,执行过程中常面临诸多不确定性:客户方可能临时关停核心业务系统,或中途封禁测试工具,迫使测试方持续调整实施方案。法律合规更是不可逾越的红线,若无正式合同与明确授权文件,所谓的“白帽黑客”行为将涉嫌非法侵入计算机信息系统,触犯相关刑事责任。提供渗透测试服务的机构,通常需持有FSTEC等官方许可资质,其技术团队也需具备专业学历背景与不少于三年的实战经验。道德黑客与违法犯罪的边界,往往仅系于一份签署完备的法律文件之上。

相较于YouTube上展现的“黑客军团”高光片段与宣扬“高薪速成”的网络文章,渗透测试的真实工作显得尤为平实。从业者大部分时间都在研读网络协议文档、调试Linux系统权限、剖析Windows活动目录架构,以及反复打磨报告内容以满足客户法务团队的严苛要求,这些被忽略的细节,恰恰构成了岗位的核心日常。

初学者理想破灭的三大核心诱因

相关行业资料直言,初学者对渗透测试岗位的失望情绪普遍存在,这一现象在中俄等网络安全人才需求旺盛的市场尤为突出,其核心诱因主要有三点。

其一,入行门槛远超大众预期。

不精通网络底层运行逻辑,便无法开展真正意义上的基础设施安全测试。许多人通过在线课程学习、在HackTheBox等平台完成实操练习并考取相关证书后,便自认具备从业能力。而行业实际要求是,从业者需拥有3至4年系统管理员、研发工程师或同类岗位的实战经验,熟练掌握TCP/IP、DNS、HTTP等核心网络协议,理解网络应用架构与活动目录运行原理。缺乏上述基础,所谓的“渗透测试”不过是盲目运行现成脚本,连攻击成功或失败的底层逻辑都无法厘清。

俄罗斯网络安全市场对新手渗透测试人员的要求,是扎实的技术功底与不少于一年的实战经验,而非仅凭应届学历与课程证书即可入行。即便具备基础技术能力,不少人仍会因未明晰岗位细分差异而陷入职业迷茫。行业建议在投入大量时间与经济成本前,通过CyberEd这类信息安全入门项目开展职业适配分析,该免费项目可提供领域全景介绍、从业者咨询服务与个性化入行规划,帮助初学者提前明晰职业路径。

其二,工作模式粗放,职业稳定性不足。

渗透测试具有典型的项目制特征,任务承接具有较强随机性,缺乏固定有序的工作节奏,项目结束后易出现业务空窗期。对于追求朝九晚五固定作息的人群而言,这种不确定性极易引发职业倦怠。相较之下,安全运营中心(SOC)分析师等岗位虽工作压力较大,但日常安全监控与事件响应工作具备更强的连续性与规律性。

其三,技术迭代速度远超个人学习承载能力。

网络安全领域每年都会涌现全新的漏洞类型、攻击框架与防御工具,若半年未持续学习,便极易被行业淘汰。在攻击安全方向,这种技术脱节感相较于其他网安岗位更为显著。从业者需长期投入实验室实操、攻防平台刷题与自主技能提升,入行第一年七成时间都用于钻研数据库、网络、操作系统、协议与工具的运行逻辑。工作中鲜有光鲜亮眼的技术突破,更多是适配复杂环境配置、反复修订报告与夜间自主补课。

行业总结指出,若从业者厌恶文档编撰工作,认为与客户法务沟通协调是浪费时间,仅痴迷漏洞利用的瞬间快感,却抵触网络配置、Linux运维与流程化事务,那么很快便会对渗透测试工作失去热情。该岗位更适配对系统底层逻辑抱有深度兴趣、能够沉心撰写长篇技术报告、不将常规工作视为负担的人群,他们将活动目录等技术体系作为研究核心,而非追逐“酷炫黑客”标签的跳板。

入行第一年:是长期投资还是短期失望?

渗透测试入行第一年,核心任务是在HackTheBox、TryHackMe、VulnHub等攻防平台持续实操,或通过系统管理员、SOC运维、应用安全等相关岗位积累实战经验。这并非市场严苛,而是缺乏扎实基础的“攻击行为”,无异于无的放矢。

能够正视这一现实的人,会将第一年视作职业能力的长期投资;无法接受的人,则大多选择中途离场。行业明确提出,唯有熟练掌握网络协议、Linux与Windows活动目录、Web安全(OWASP Top 10)、Python脚本自动化等核心基础,才有资格竞聘初级渗透测试岗位。彼时开展的漏洞利用,才是具备技术逻辑的专业操作,而非随机运行脚本的盲目尝试。

信息安全人才真的短缺吗?供需失衡下的结构性缺口

据Positive Technologies等机构数据显示,2023年俄罗斯信息安全行业从业规模达11万人,人才缺口占行业总需求的45%。SuperJob与Positive Technologies联合调研表明,在候选人供给不足的背景下,网安岗位空缺数量持续攀升。2024年俄罗斯SOC服务市场规模增长60%,专业人才短缺问题进一步凸显。全球范围内,网络安全岗位空缺约400万个,其中27%为SOC相关岗位。

渗透测试虽是初学者关注度最高的方向,却并非劳动力市场最紧缺的领域,人才短缺呈现显著的结构性特征,紧缺度更高的方向包括:

SOC分析师:负责实时监测攻击行为、操作SIEM平台、开展安全事件响应,入行门槛相对较低,掌握网络与Linux基础、理解攻击原理即可胜任,适配偏好稳定监控与团队协作的人群。

DevSecOps工程师:致力于在研发阶段将安全能力嵌入系统底层,据Positive Technologies分析,该方向是信息安全领域增速最快的赛道,人才需求为供给量的五倍。在代码阶段修复漏洞的成本,远低于事后安全事件处置成本。应用安全工程师(AppSec)与之类似,更偏向具备安全思维的研发人员,需深度理解代码逻辑并融入研发团队,而非仅开展年度化渗透测试。

威胁情报(TI)分析师:负责威胁数据采集与解读、攻击者工具及趋势研判,人才缺口占市场需求的32%,该岗位融合情报分析与技术能力,对逻辑分析思维要求较高。

云安全工程师:企业上云进程持续加快,远超安全人员对云环境攻击面的理解速度,精通AWS、Azure及国产云平台替代方案的从业者,薪资竞争力显著提升。

中国市场同样呈现类似趋势,随着国产化替代进程加速,政府与企业对熟悉MaxPatrol SIEM、卡巴斯基、Positive Technologies等国产及本地化安全解决方案的人才需求激增,掌握此类技术组合的从业者,市场价值甚至高于持有国际通用证书的人员。

公共领域亦是重要就业方向,地方机构对适配国产安全工具的专业人才需求迫切,薪资待遇与职业稳定性通常优于纯商业项目。

坚守攻击安全方向:6至12个月务实成长路径

行业给出了无滤镜的实操成长路线,具体规划如下:

1.夯实网络基础:精通TCP/IP、DNS、HTTP协议与路由原理,筑牢后续学习根基;

2.深耕Linux系统:不仅掌握基础终端操作,更要熟练运用系统管理、权限配置、进程与日志分析能力;

3.掌握Windows与活动目录:吃透企业核心基础设施架构,再开展攻击技术学习;

4.精通Web安全:熟练掌握HTTP请求、Cookie、身份认证机制,牢记OWASP Top 10漏洞体系;

5.掌握Python基础:具备编写简易自动化脚本与数据解析脚本的能力;

6.开展实战化练习:依托HackTheBox、TryHackMe、VulnHub及中俄本土CyberEd课程,模拟真实业务环境开展训练;

7.积累关联岗位经验:从运维、技术支持、SOC或应用安全岗位起步,积累真实环境实操经验,这是线上课程无法替代的核心能力。

完成上述全流程学习与实践后,再竞聘初级渗透测试岗位才具备核心竞争力。行业筛选的本质并非严苛,而是渗透测试工作本身需要扎实的技术基底,无基础的攻击行为终究是盲目尝试。

理性职业选择:拒绝自我欺骗,适配岗位特质

初学者向往渗透测试岗位本无可厚非,“酷炫黑客”的行业标签能够吸引人才入局,对面临严重人才短缺的网络安全行业而言具有积极意义。

核心问题在于,部分人群选择的并非职业本身,而是行业宣传营造的虚幻形象。入职初期,工作内容、节奏与成果均与预期产生巨大落差,进而引发强烈的职业失望。

渗透测试并非劣质职业,也并非适配所有人的“理想职业”,它需要长期系统登录操作、扎实技术基底与流程执行耐心。经自我审视后,若对攻击安全的热情依旧强烈,便值得长期投入;若兴趣消退,网络安全行业仍有多元选择——SOC、DevSecOps、应用安全、威胁情报、云安全等方向均急需大量专业人才。

行业核心建议是,切勿盲目选择职业方向,需先明晰各岗位的核心差异,确认自身思维模式、工作节奏偏好与岗位现实相匹配后,再投入时间与经济成本。该结论基于SecurityLab、Positive Technologies行业报告、Habr专栏文章及CyberEd官方平台等多方资料梳理而成,凸显了职业前期规划的重要价值。

结语:褪去幻想,网络安全呼唤耐力型专业人才

渗透测试的魅力在于对系统安全的深度挑战,但其日常工作更多是耐心坚守、文档编撰与持续技术迭代。这份行业忠告清晰点明,切勿被“酷炫黑客”的影视化形象蒙蔽,需理性审视自身是否能够接受长期的文档工作、严谨的法律合规流程与永不停歇的技术升级。

中国网络安全市场同样存在显著的人才缺口,随着数字化转型深化、《数据安全法》落地实施与国产化替代全面推进,兼具攻击安全、防御运营与开发安全能力的复合型人才,将成为市场核心争抢对象。无论最终选择渗透测试、SOC或是DevSecOps方向,都需明晰:真正的网络安全从业者并非影视主角,而是在幕后搭建防御体系、挖掘安全风险、编撰专业报告、持续加固系统安全的务实践行者。

对于入行犹豫者,建议从免费或低成本平台起步,参与CTF竞赛、搭建个人实操实验室、研读OWASP文档、投身开源安全项目,同时多与一线从业者交流。类似CyberEd的职业咨询项目,能够有效减少职业试错成本。

网络安全从不是浪漫的数字冒险,而是责任与专业的深度融合。踏入这一领域,鲜有光鲜亮眼的“高光操作”,更多是扎实的代码、严谨的文档与深度的技术思考,而这些,正是守护数字世界安全的核心力量。