韩国最大电信数据泄露事件调查公开:2700 万 SKT 用户信息遭窃,恶意软件已潜伏三年

5 月 24 日消息,韩国最大移动运营商SK电讯(SKT)上个月称其遭遇黑客攻击,致使用户SIM卡相关信息泄露。SK电讯本周通报了此次黑客攻击事件一系列详情(每天都会举行简报会)。

根据韩国科学技术信息通信部调查报告,26,957,749个SIM卡信息被泄露。这也是韩国电信史上最严重数据泄露事件,甚至超过该运营商2500万的总用户基数(含子品牌用户),相当于韩国近半数人口受影响。SK电讯表示,由于调查仍在进行中,因此尚未做出最终确认。

调查显示,攻击者自2022年6月15日通过Web Shell首次入侵系统,直至被发现前在23台服务器上植入了包括BPFDoor在内的25种后门程序,但SKT直到今年4月19日才发现这一情况。

调查小组指出,SKT于2024年12月3日才开始记录受影响服务器上的活动,导致2022年6月至2024年12月2日期间的具体数据窃取行为无法追溯。

▲SK电讯CEO柳永相

调查小组表示,其服务器漏洞使攻击者能够窃取包括国际移动用户识别码(IMSI)、通用用户识别模块(USIM)认证密钥、网络使用数据以及存储在SIM卡中的短信/联系人在内的数据。

调查显示,23台受感染的服务器中有15台包含客户个人信息,包括291,831个IMEI号码,但SKT此前在其新闻稿中明确否认了这一点。

此外,虽然初期调查称国际移动设备识别码(IMEI)数据并未泄露,但最新发现在两台被入侵服务器中存有约29万条IMEI数据,引发了人们对SIM克隆或利用泄露数据进行其他网络犯罪的担忧。

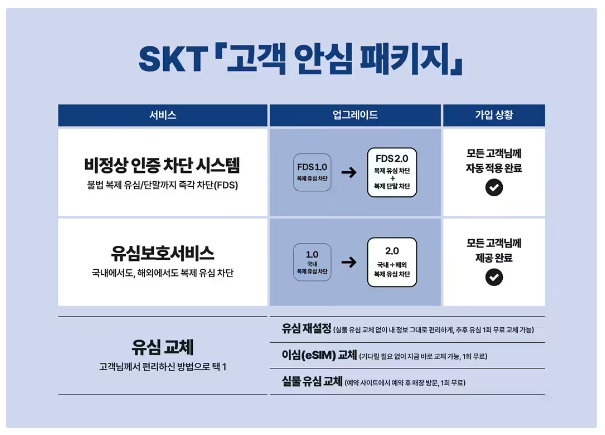

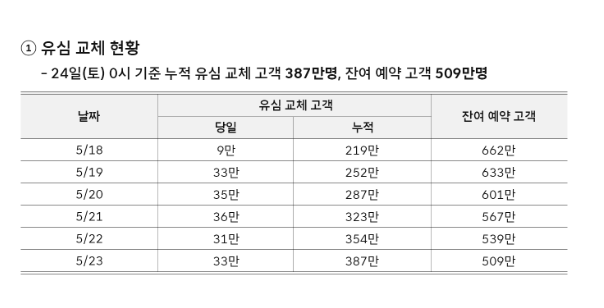

此次事件增加了SIM卡被克隆的风险,因此该公司决定为所有用户免费更换SIM卡,同时加强安全保护措施,以防止未经授权的号码转移行为。

IT之家注:IMEI是分配给所有支持蜂窝网络的设备的一个15位数字,用于验证设备是否与其USIM卡匹配。要想实现SIM克隆,不仅需要IMSI,还需要设备的IMEI和复制的USIM卡。

不过,韩国网络政策室长柳在明在记者会上表示:"制造商证实仅凭15位IMEI号码无法克隆手机,克隆设备将被网络检测系统完全阻断。“SKT同时承诺技术上已完全阻断非法USIM/设备转移”。